În interiorul platformei Microcorruption Capture the Flag (CTF): O analiză profundă a instruirii în securitate încorporată și viitorul competițiilor de inginerie inversă (2025)

- Introducere în Microcorruption CTF: Origini și scop

- Arhitectura platformei și fundațiile tehnice

- Mecanica jocului: Cum funcționează provocările Microcorruption

- Abilități de inginerie inversă dezvoltate prin joc

- Concepts de securitate și vulnerabilități explorate

- Demografia utilizatorilor și tendințele de creștere a comunității

- Integrarea în instruirea academică și profesională

- Analiză comparativă: Microcorruption vs. alte platforme CTF

- Previziuni de piață și interes public (2024–2028)

- Perspective viitoare: Amenințări în evoluție și rolul CTF-urilor în educația în domeniul securității cibernetice

- Surse & Referințe

Introducere în Microcorruption CTF: Origini și scop

Platforma Microcorruption Capture the Flag (CTF) este un mediu specializat de competiție în domeniul securității cibernetice, conceput pentru a învăța și a provoca participanții în domeniul securității sistemelor încorporate. Lansată de echipa de cercetare în securitate de la Trail of Bits, o cunoscută firmă de consultanță și cercetare în domeniul securității cibernetice, Microcorruption a devenit un element notabil pe peisajul global CTF de la începuturile sale. Platforma simulează vulnerabilități din lumea reală în dispozitive încorporate, oferind o abordare unică și gamificată pentru învățarea tehnicilor de inginerie inversă și exploatare.

Rădăcinile Microcorruption se întorc la începutul anilor 2010, când nevoia de instruire practică în securitatea dispozitivelor încorporate a devenit din ce în ce mai evidentă. CTF-urile tradiționale s-au concentrat adesea pe exploatarea web sau binară, dar puține au abordat provocările specifice ridicate de sistemele bazate pe microcontrolere. Recunoscând această lacună, Trail of Bits a dezvoltat Microcorruption pentru a oferi un debugger bazat pe browser și o serie de provocări din ce în ce mai dificile, fiecare modelată după scenarii realiste de dispozitive încorporate. Designul platformei permite participanților să interacționeze cu un microcontroler simulat, să analizeze firmware-ul și să exploateze vulnerabilitățile, toate într-un mediu sigur și controlat.

Scopul principal al Microcorruption este educațional: își propune să reducă bariera de intrare pentru cercetarea în securitatea încorporată, oferind resurse de instruire accesibile și de înaltă calitate. Platforma este utilizată pe larg de studenți, profesioniști și instituții academice pentru a construi abilități fundamentale în inginerie inversă și analiză a vulnerabilităților. Provocările sale bazate pe scenarii încurajează gândirea critică și rezolvarea problemelor, făcându-se un instrument valoros atât pentru autoînvățare, cât și pentru curricula formale în domeniul securității cibernetice.

Începând cu 2025, Microcorruption continuă să fie activ menționată în cursuri academice și programe de instruire profesională la nivel mondial. Influența sa este evidentă în numărul tot mai mare de evenimente și workshop-uri CTF care încorporează provocări de securitate încorporată, reflectând importanța tot mai mare de a securiza Internetul Lucrurilor (IoT) și alte tehnologii încorporate. Privind înainte, se așteaptă ca platforma să rămână relevantă pe măsură ce cererea pentru expertiză în securitatea încorporată crește, în special cu proliferarea dispozitivelor conectate și peisajul amenințărilor în evoluție. Organizații precum Trail of Bits sunt de așteptat să continue să susțină și să actualizeze Microcorruption, asigurându-se că se adaptează la noi tehnologii și provocări de securitate emergente în anii ce vor urma.

Arhitectura platformei și fundațiile tehnice

Platforma Microcorruption Capture the Flag (CTF) se remarcă ca un mediu specializat pentru educația și competiția în securitatea încorporată, concentrându-se pe emularea sistemelor bazate pe microcontrolere. Începând cu 2025, arhitectura platformei continuă să fie definită de designul său ușor și accesibil prin browser, care permite participanților să interacționeze cu un dispozitiv încorporat simulat și cu interfața debugger fără a necesita instalații locale. Această abordare a făcut ca Microcorruption să fie un instrument adoptat pe scară largă atât în setările academice cât și în cele profesionale de formare.

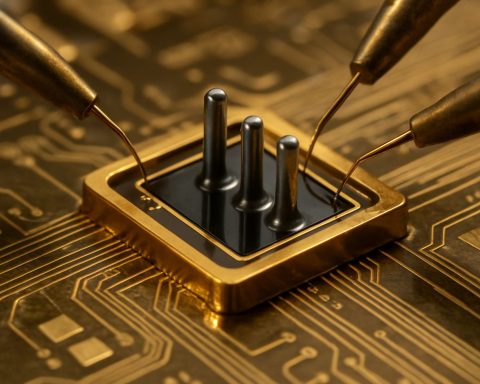

În centrul său, platforma emulează microcontrolerul Texas Instruments MSP430, o arhitectură utilizată pe scară largă în sistemele încorporate. Emularea este implementată într-un backend personalizat care interpretează codul mașină MSP430, simulând memoria, registrele și operațiunile I/O. Acest backend este integrat cu un frontend bazat pe web, oferind utilizatorilor o interfață asemănătoare cu un debugger pentru a seta puncte de întrerupere, a inspecta memoria și a parcurge codul. Designul platformei abstractizează dependențele hardware, permițând desfășurarea la scară și accesibilitatea din orice browser web modern.

Securitatea și izolarea sunt centrale în fundațiile tehnice ale platformei. Fiecare sesiune utilizator este izolată, asigurându-se că execuția codului și manipularea memoriei sunt conținute în mediu emulat. Această izolare se realizează prin containerizare și controale stricte ale resurselor la nivel de server, prevenind interferența între utilizatori și menținând integritatea competiției. Platforma utilizează, de asemenea, mecanisme robuste de autentificare și gestionare a sesiunilor pentru a proteja datele utilizatorului și progresul.

Actualizările recente, observate în 2025, s-au concentrat pe îmbunătățirea scalabilității și a experienței utilizatorului. Infrastructura backend a fost migrată către arhitecturi cloud-native, beneficiind de orchestrarea containerelor pentru scalare dinamică în perioadele de competiție de vârf. Această schimbare a permis platformei să suporte mii de utilizatori simultan, o necesitate pe măsură ce participarea la CTF continuă să crească la nivel global. În plus, îmbunătățirile în interfața frontend au introdus instrumente de debugging mai intuitive și feedback în timp real, scăzând și mai mult bariera de intrare pentru noii veniți.

Privind înainte, se așteaptă ca platforma Microcorruption să își extindă capacitățile tehnice prin integrarea suportului pentru arhitecturi suplimentare de microcontrolere și periferice hardware mai complexe. Această evoluție se aliniază cu tendința mai largă în educația în domeniul securității cibernetice către medii realiste, practice care reflectă diversitatea sistemelor încorporate moderne. Arhitectura deschisă și extensibilă a platformei o poziționează bine pentru a se adapta la nevoile educaționale emergente și la avansurile tehnologice în anii ce vor urma.

Dezvoltarea și întreținerea continuă a Microcorruption sunt supravegheate de Trail of Bits, o autoritate recunoscută în cercetarea și ingineria securității. Angajamentul lor față de accesul deschis și îmbunătățirea continuă asigură că platforma rămâne o resursă de frunte pentru instruirea în securitatea încorporată și competițiile CTF la nivel mondial.

Mecanica jocului: Cum funcționează provocările Microcorruption

Platforma Microcorruption Capture the Flag (CTF) este un mediu online specializat conceput pentru a învăța și a testa abilitățile de inginerie inversă și exploatare, în special în contextul sistemelor încorporate. Platforma simulează o serie de provocări de securitate care imită vulnerabilitățile din lumea reală întâlnite în dispozitivele bazate pe microcontrolere. Începând cu 2025, Microcorruption continuă să fie recunoscut pentru abordarea sa unică în competițiile CTF, concentrându-se pe debugging la nivel redus și exploatarea binară, mai degrabă decât pe puzzle-urile tradiționale web sau bazate pe rețea.

În centrul mecanicii de joc a Microcorruption se află o interfață web personalizată care emulează un mediu de microcontroler. Participanții interacționează cu un debugger simulat, care le permite să seteze puncte de întrerupere, să inspecteze memoria și să parcurgă instrucțiunile de asamblare. Fiecare provocare prezintă un „lacăt” care trebuie să fie eludat prin exploatarea unei vulnerabilități în firmware-ul furnizat. Scopul este de a recupera un string „flag” secret, care servește drept dovadă a exploatării de succes.

Provocările sunt structurate în ordine crescătoare de dificultate, începând cu overflow-uri de buffer de bază și progredind către scenarii mai complexe implicând canari de stivă, vulnerabilități de tip format string și defecte logice. Această abordare în trepte permite atât începătorilor, cât și participanților avansați să interacționeze cu platforma. Arhitectura simulat este bazată pe microcontrolerul MSP430, un procesor încorporat utilizat pe scară largă, ceea ce adaugă realism și relevanță practică exercițiilor.

Mecanica Microcorruption pune accent pe învățarea hands-on. Jucătorii trebuie să analizeze codul dezasamblat, să înțeleagă convențiile de apel și să manipuleze registrele și memoria direct. Platforma oferă un disassembler și un vizualizator de memorie încorporat, dar nu oferă indicii la nivel înalt, încurajând participanții să dezvolte abilități autentice de inginerie inversă. Absența limitelor de timp pentru provocările individuale permite o explorare profundă și rezolvarea iterativă a problemelor.

În ultimii ani, platforma a cunoscut un interes reînnoit din partea instituțiilor academice și programelor de instruire în securitatea cibernetică, care integrează Microcorruption în curricula lor pentru a oferi studenților experiență practică în securitatea încorporată. Modelul său de acces deschis și progresia autodidactă îl fac o resursă valoroasă atât pentru educația formală, cât și pentru învățătorii independenți. Pe măsură ce sistemele încorporate continuă să se prolifereze în infrastructura critică și dispozitivele de consum, cererea pentru astfel de medii de instruire specializate este de așteptat să crească până în 2025 și dincolo de aceasta.

- Medie simulată de microcontroler cu debugger interactiv

- Structură progresivă a provocărilor, de la exploatarea de bază la cea avansată

- Focalizare pe vulnerabilitățile încorporate din lumea reală

- Adoptată pe scară largă în contexte de formare academică și profesională

Microcorruption este întreținută de Trail of Bits, o firmă de securitate cibernetică cunoscută pentru expertiza sa în asigurarea software-ului și cercetarea în securitate. Relevanța continuă a platformei este susținută de actualizări constante și implicarea comunității, asigurându-se că rămâne o piatră de temelie a educației în securitatea încorporată în anii care vin.

Abilități de inginerie inversă dezvoltate prin joc

Platforma Microcorruption Capture the Flag (CTF) continuă să servească ca un instrument educațional proeminent pentru dezvoltarea abilităților de inginerie inversă, în special în contextul sistemelor încorporate și securității software-ului la nivel redus. De la începuturile sale, Microcorruption a oferit un mediu bazat pe browser în care participanții analizează și exploatează vulnerabilitățile în dispozitive încorporate simulate, utilizând un debugger personalizat și un set de puzzle-uri provocatoare din ce în ce mai complex. Începând cu 2025, platforma rămâne utilizată pe scară largă în curricula academice, bootcamp-uri de securitate cibernetică și învățare autodidactă, reflectând relevanța sa durabilă în peisajul în evoluție al educației în domeniul securității cibernetice.

Ingineria inversă, procesul de analiză a software-ului sau hardware-ului pentru a înțelege structura, funcționalitatea și vulnerabilitățile acestuia, este o competență de bază pentru profesioniștii în securitate. Designul Microcorruption subliniază învățarea hands-on, cerând jucătorilor să disecționeze firmware-ul, să interpreteze codul de asamblare și să manipuleze memoria pentru a atinge obiective specifice. Această abordare cultivă o înțelegere profundă a seturilor de instrucțiuni, gestionării stivei și tehnicilor comune de exploatare, cum ar fi overflow-urile de buffer și programarea orientată spre returnare. Focalizarea platformei pe arhitectura microcontrolerului MSP430, un element de bază în sistemele încorporate, asigură că abilitățile dobândite sunt direct transferabile în scenariile din lumea reală care implică dispozitive IoT (Internet of Things) și sisteme de control industrial.

În 2025, cererea pentru expertiză în ingineria inversă continuă să crească, stimulată de proliferarea dispozitivelor conectate și de sofisticarea în creștere a amenințărilor cibernetice care vizează platformele încorporate. Instituții educaționale și organizații precum Massachusetts Institute of Technology și Carnegie Mellon University au integrat provocările Microcorruption în cursurile și workshop-urile lor de securitate, recunoscând eficacitatea platformei în construirea unei punți între cunoștințele teoretice și aplicația practică. În plus, competițiile de securitate cibernetică și conferințele includ frecvent evenimente bazate pe Microcorruption, promovând un mediu colaborativ și competitiv pentru dezvoltarea abilităților.

- Progresia abilităților: Structura provocărilor în trepte a Microcorruption permite învățătorilor să își construiască progresiv competențele, începând de la inspecția de bază a memoriei până la tehnici avansate de exploatare.

- Implicarea comunității: Modelul de acces deschis al platformei încurajează participarea globală, cu forumuri active și scrieri de soluții care contribuie la o bază comună de cunoștințe.

- Relevanța în industrie: Pe măsură ce sistemele încorporate devin mai integrale pentru infrastructura critică, abilitățile de inginerie inversă perfecționate prin Microcorruption sunt din ce în ce mai dorite de angajatori în sectoare precum auto, sănătate și manufactură.

Privind înainte, perspectivele pentru educația în ingineria inversă prin platforme precum Microcorruption rămân puternice. Se așteaptă ca actualizările anticipate să includă suport pentru arhitecturi suplimentare și integrarea cu tehnologii educaționale emergente, sporind și mai mult valoarea sa ca teren de antrenament pentru următoarea generație de profesioniști în securitate.

Concepts de securitate și vulnerabilități explorate

Platforma Microcorruption Capture the Flag (CTF) este un mediu online specializat, conceput pentru a învăța și a testa conceptele de securitate, în special cele relevante pentru sistemele încorporate și software-ul la nivel redus. De la începuturile sale, Microcorruption s-a concentrat pe simularea vulnerabilităților reale în dispozitive bazate pe microcontrolere, oferind participanților experiență practică în ingineria inversă, exploatare și debugging. Începând cu 2025, platforma continuă să fie un instrument educațional proeminent în comunitatea de securitate cibernetică, iar provocările sale reflectă atât problemele fundamentale, cât și cele emergente de securitate.

Microcorruption CTF este structurat în jurul unei serii de provocări din ce în ce mai dificile, fiecare emulând un dispozitiv încorporat unic cu o interfață de debugger simulată. Participanții interacționează cu aceste dispozitive virtuale, analizează firmware-ul și exploatează vulnerabilitățile pentru a recupera „flag-uri”—tokenuri care dovedesc exploatarea de succes. Designul platformei subliniază importanța înțelegerii gestionării memoriei, operațiunilor de stivă și complexității limbajului de asamblare, care sunt critice pentru identificarea și exploatarea vulnerabilităților în medii cu resurse limitate.

Vulnerabilitățile explorate pe Microcorruption includ de obicei probleme clasice, cum ar fi overflow-urile de buffer, vulnerabilitățile de tip format string și validarea necorespunzătoare a intrărilor. În ultimii ani, platforma s-a extins pentru a incorpora scenarii mai avansate, cum ar fi defectele logice, condițiile de cursă și vectorii de atac specifici hardware-ului. Această evoluție reflectă tendința mai largă în securitatea încorporată, în care atacatorii vizează din ce în ce mai mult nu doar erorile de software, ci și interacțiunea dintre hardware și firmware.

Un concept de securitate cheie subliniat de Microcorruption este exploatarea overflow-urilor de buffer bazate pe stivă. Participanții învață cum pot atacatorii să scrie peste adresele de returnare sau indicatoarele de funcție pentru a prelua controlul fluxului programului. Platforma introduce, de asemenea, conceptul de Programare Orientată către Returnare (ROP), o tehnică care a devenit din ce în ce mai relevantă pe măsură ce sistemele moderne implementatăzză apărări precum stivele ne-executabile. Prin simularea acestor scenarii, Microcorruption ajută utilizatorii să înțeleagă atât mecanica exploatării, cât și importanța practicilor de codare sigură.

- Securitatea memoriei: Platforma demonstrează cum lipsa verificărilor de limite și gestionarea necorespunzătoare a memoriei pot duce la vulnerabilități critice, consolidând necesitatea unor practici sigure de dezvoltare în software-ul încorporat.

- Autentificare și control al accesului: Multe provocări se concentrează asupra ocolirii mecanismelor de autentificare, evidențiind capcanele comune în implementarea controlului accesului.

- Debugging și inginerie inversă: Debuggerul integrat permite participanților să parcurgă codul, să seteze puncte de întrerupere și să inspecteze memoria, promovând abilități esențiale pentru cercetarea vulnerabilităților.

Privind înainte, se așteaptă ca platforma Microcorruption CTF să rămână o resursă valoroasă atât pentru profesioniștii aspiranți, cât și pentru cei experimentați în securitate. Pe măsură ce proliferarea dispozitivelor IoT continuă, cererea pentru expertiză în securitatea încorporată va crește. Platformele precum Microcorruption, prin simularea scenariilor realiste de atac și predarea conceptelor fundamentale de securitate, joacă un rol crucial în pregătirea următoarei generații de experți în securitatea cibernetică. Pentru mai multe informații despre standardele de securitate încorporată și cele mai bune practici, organizații precum Organizația Internațională de Standardizare și Comisia Internațională de Electrotehnică oferă orientări relevante.

Demografia utilizatorilor și tendințele de creștere a comunității

Platforma Microcorruption Capture the Flag (CTF) și-a stabilit poziția ca o resursă unică și durabilă în peisajul educației în domeniul securității cibernetice, în special pentru cei interesați de sistemele încorporate și ingineria inversă. De la lansarea sa de către Trail of Bits, o firmă de consultanță și cercetare în securitate cibernetică de renume, Microcorruption a atras o bază diversă de utilizatori la nivel global, cu participare de la studenți, amatori și cercetători profesioniști în securitate.

Începând cu 2025, platforma continuă să vadă o creștere constantă a înregistrărilor utilizatorilor și a participării active. Deși statisticile precise ale utilizatorilor nu sunt divulgate public, dovezile anecdotice din instituțiile academice și comunitățile de securitate cibernetică sugerează că Microcorruption rămâne o alegere populară atât pentru formarea CTF introductivă, cât și pentru cea avansată. Cursurile universitare în securitatea informatică și sistemele încorporate integrează frecvent provocările Microcorruption în curricula lor, contribuind la un aflux constant de utilizatori noi în fiecare an academic. Această tendință este de așteptat să persiste, pe măsură ce cererea pentru educația practică în securitate continuă să crească la nivel global.

Demografia utilizatorilor este notabil internațională, cu un angajament semnificativ din America de Nord, Europa și Asia. Accesibilitatea platformei—care necesită doar un browser web și nu hardware specializat—reduce barierele de intrare, făcând-o atrăgătoare pentru învățăcei din regiunile cu resurse limitate. Forumurile comunității și grupurile de discuții online, cum ar fi cele găzduite pe GitHub și Discord, reflectă un spectru larg de participanți, de la studenți de liceu la profesioniști experimentați care se pregătesc pentru certificări avansate în securitate.

În ultimii ani, a existat o creștere semnificativă a participării femeilor și a minorităților subreprezentate, reflectând eforturile mai ample din domeniul securității cibernetice de a promova diversitatea și incluziunea. Inițiativele organizațiilor precum Women in CyberSecurity (WiCyS) și CyberSeek au promovat CTF-uri precum Microcorruption ca puncte de intrare accesibile pentru noii veniți, diversificând și mai mult baza de utilizatori.

Privind înainte în următorii câțiva ani, perspectivele pentru creșterea comunității Microcorruption rămân pozitive. Expansiunea continuă a educației în domeniul securității cibernetice, împreună cu reputația platformei pentru provocările realiste și de înaltă calitate, este probabil să susțină și chiar să accelereze creșterea utilizatorilor. În plus, pe măsură ce securitatea sistemelor încorporate devine din ce în ce mai critică în contextul Internetului Lucrurilor (IoT) și infrastructurii critice, relevanța și atracția Microcorruption sunt așteptate să crească, atrăgând noi cohorte de învățăcei și profesioniști care caută abilități specializate.

Integrarea în instruirea academică și profesională

Platforma Microcorruption Capture the Flag (CTF) a devenit un instrument din ce în ce mai proeminent atât în instruirea academică, cât și în cea profesională în securitatea cibernetică pe parcursul anului 2025. Inițial dezvoltată de Trail of Bits, o firmă de cercetare și consultanță în securitate cibernetică, Microcorruption oferă un mediu unic bazat pe browser pentru învățarea abilităților de inginerie inversă și exploatare, în special axat pe sistemele încorporate și vulnerabilitățile la nivel redus. Abordarea sa gamificată și scenariile realiste au făcut-o un ingredient esențial în curricula și programele de instruire din întreaga lume.

În medii academice, universitățile și institutele tehnice au integrat Microcorruption în cursuri de licență și masterat privind securitatea informatică, sistemele încorporate și ingineria software. Structura progresivă a provocărilor platformei permite instructorilor să creeze o bază de învățare, pornind de la debugging de bază și avansând către dezvoltarea de exploatare complexă. În 2024 și 2025, mai multe instituții de frunte au raportat utilizarea Microcorruption ca o componentă de bază a laboratoarelor și evaluărilor lor practice, citând accesibilitatea și relevanța sa pentru securitatea reală a dispozitivelor încorporate. Interfața bazată pe web a platformei elimină necesitatea unei configurări locale complicate, făcând-o deosebit de potrivită pentru medii de învățare remote și hibride, care rămân prevalente după pandemie.

Programele de formare profesională, inclusiv cele conduse de consorții industriale și agenții guvernamentale, au adoptat, de asemenea, Microcorruption pentru a spori abilitățile personalului de securitate cibernetică. Organizații precum Institutul Național de Standarde și Tehnologie (NIST) și Institutul SANS au evidențiat importanța exercițiilor de tip CTF în dezvoltarea forței de muncă, iar focalizarea Microcorruption pe sistemele încorporate se aliniază cu nevoia în creștere de a securiza dispozitivele IoT și infrastructura critică. În 2025, mai multe competiții și workshop-uri mari în domeniul securității cibernetice au încorporat provocările Microcorruption, consolidind și mai mult rolul său în dezvoltarea profesională.

Privind înainte, perspectivele pentru integrarea Microcorruption în formare sunt puternice. Proliferarea continuă a dispozitivelor IoT și sofisticarea în creștere a amenințărilor încorporate stimulează cererea pentru abilități specializate în inginerie inversă. Se așteaptă ca instituțiile educaționale să își extindă utilizarea platformelor CTF precum Microcorruption, adesea în parteneriat cu industria, pentru a acoperi gap-ul de abilități. În plus, actualizările continue și implicarea comunității de către Trail of Bits sunt de așteptat să păstreze platforma relevantă și aliniată la noile provocări de securitate emergente. Pe măsură ce educația în securitatea cibernetică evoluează, Microcorruption se remarcă ca un model pentru învățarea interactivă și practică, care îi pregătește pe studenți și profesioniști pentru complexitățile securității încorporate moderne.

Analiză comparativă: Microcorruption vs. alte platforme CTF

Platforma Microcorruption Capture the Flag (CTF) s-a stabilit ca un mediu unic și influent pentru educația în domeniul securității cibernetice, în special în domeniul sistemelor încorporate și ingineriei inversă. Începând cu 2025, Microcorruption continuă să fie recunoscut pentru accentul său specializat pe simularea vulnerabilităților reale în dispozitivele încorporate, ceea ce o deosebește de platformele CTF mai generaliste. Această secțiune oferă o analiză comparativă a Microcorruption în raport cu alte platforme de renume CTF, având în vedere domeniul lor tehnic, valoarea educațională și implicarea comunității.

Microcorruption, dezvoltată de Trail of Bits, oferă o interfață bazată pe browser care emulează un mediu de microcontroler, permițând participanților să exploateze vulnerabilitățile în firmware printr-un debugger simulat. Această abordare contrastează cu platforme precum CTFtime, care agregă o varietate largă de evenimente CTF la nivel global, cuprinzând provocări de web, criptografie, forenzică și exploatare binară. Deși CTFtime serveste ca un centru pentru competiții diverse, Microcorruption își găsește nișa în concentrarea sa constantă pe securitatea încorporată, făcând-o o alegere preferată pentru cei care caută profunzime în acest domeniu.

O altă platformă majoră, picoCTF, dezvoltată de Universitatea Carnegie Mellon, se adresează studenților de liceu și de licență cu o gamă largă de provocări prietenoase pentru începători. PicoCTF pune accentul pe accesibilitate și învățare, adesea abstractizând detaliile de nivel redus pentru a reduce bariera de intrare. În contrast, provocările Microcorruption necesită o înțelegere mai profundă a limbajului de asamblare și a vulnerabilităților la nivel hardware, Catering find mai avansate sau cele specifice interesului pentru sistemele încorporate.

Platforme precum Hack The Box și OverTheWire oferă laboratoare hands-on și jocuri de război care acoperă o gamă largă de subiecte de securitate cibernetică, inclusiv testarea penetrării, escaladarea privilegiilor și securitatea rețelelor. Aceste platforme simulează adesea infrastructura din lumea reală și oferă conținut dinamic, actualizat regulat. Microcorruption, deși mai static în setul său de provocări, se distinge prin furnizarea unei experiențe realiste de debugging a microcontrolerului, ceea ce rămâne relativ rar în rândul ofertelor CTF.

Privind înainte către următorii câțiva ani, se așteaptă ca cererea pentru expertiză în securitatea încorporată să crească, stimulată de proliferarea dispozitivelor IoT și atenția sporită acordată securității lanțului de aprovizionare. Platforma specializată Microcorruption este bine poziționată să rămână relevantă, în special pe măsură ce instituțiile de învățământ și partenerii din industrie caută instrumente de formare vizate. Cu toate acestea, ecosistemul CTF mai larg evoluează, cu platforme care integrează caracteristici mai interactive și colaborative, influențând potențial traiectoria de dezvoltare viitoare a Microcorruption.

În rezumat, în timp ce platformele CTF generaliste oferă lățime și amploare comunitară, profunzimea Microcorruption în securitatea încorporată și inginerie inversă continuă să umple o lacună critică. Avantajul său comparativ constă în autenticitatea simulării sale și rigurozitatea tehnică a provocărilor sale, care sunt probabil să rămână în cerere pe măsură ce peisajul securității cibernetice evoluează până în 2025 și dincolo de aceasta.

Previziuni de piață și interes public (2024–2028)

Platforma Microcorruption Capture the Flag (CTF), dezvoltată inițial de Matasano Security (acum parte a NCC Group), s-a impus ca o resursă unică și durabilă în peisajul educației în securitatea cibernetică. Începând cu 2025, platforma continuă să atragă o bază diversă de utilizatori, inclusiv studenți universitari, profesioniști în securitate și amatori, datorită accentului său pe provocările sistemelor încorporate și ingineriei inversă. Mediu simulată de microcontroler și vulnerabilitățile realiste ale firmware-ului oferă o experiență rară hands-on, care rămâne extrem de relevantă pe măsură ce proliferarea dispozitivelor IoT accelerat.

Interesul public pentru competițiile CTF a crescut constant, instituțiile academice și organizațiile de securitate cibernetică integrând din ce în ce mai mult astfel de platforme în curriculum-urile și programele lor de formare. Microcorruption CTF, în special, este frecvent citată în syllabusele universitare și recomandată de educatori pentru conținutul său accesibil, dar tehnic riguros. Această tendință se așteaptă să continue până în 2028, pe măsură ce cererea pentru expertiză în securitatea încorporată crește în paralel cu expansiunea IoT și digitizarea infrastructurii critice. Organizații precum Agenția Uniunii Europene pentru Securitate Cibernetică (ENISA) și Institutul Național de Standarde și Tehnologie (NIST) au subliniat importanța dezvoltării abilităților practice în orientările lor pentru forța de muncă, sprijinind indirect adoptarea platformelor precum Microcorruption CTF.

Previziunile de piață pentru uneltele educaționale în securitatea cibernetică indică o creștere susținută a participării atât instituționale, cât și individuale în evenimentele CTF. Deși Microcorruption în sine este o platformă gratuită și cu acces deschis, influența sa este evidentă în proliferarea provocărilor de securitate încorporată similare la competiții majore CTF, inclusiv cele organizate de DEF CON și CyberChallenge.IT. Aceste evenimente fac frecvent referire la probleme de tip Microcorruption sau le adaptează, reflectând relevanța sa continuă și recunoașterea valorii sale pedagogice de către comunitate.

Privind înainte către 2028, perspectivele pentru Microcorruption CTF rămân pozitive. Utilizarea continuă a platformei în medii academice și profesionale, combinată cu accentul tot mai mare pe securitatea încorporată și IoT, sugerează că baza sa de utilizatori va fi extinsă și mai mult. Există, de asemenea, potențial pentru dezvoltări reînnoite sau actualizări conduse de comunitate, pe măsură ce contribuțiile open-source și parteneriatele educaționale devin mai frecvente în ecosistemul de formare în securitatea cibernetică. Pe măsură ce peisajul amenințărilor evoluează, platformele precum Microcorruption CTF sunt așteptate să joace un rol critic în pregătirea următoarei generații de profesioniști în securitate.

Perspective viitoare: Amenințe în evoluție și rolul CTF-urilor în educația în domeniul securității cibernetice

Peisajul amenințărilor în securitatea cibernetică continuă să evolueze rapid, atacatorii folosind tehnici din ce în ce mai sofisticate care vizează sistemele încorporate, dispozitivele Internet of Things (IoT) și infrastructura critică. În acest context, competițiile Capture the Flag (CTF) au devenit o piatră de temelie a educației practice în domeniul securității cibernetice, oferind experiență hands-on într-un mediu controlat și gamificat. Platforma Microcorruption Capture the Flag (CTF) se distinge ca o inițiativă de pionierat, simulând vulnerabilități din lumea reală în sistemele încorporate și oferind un teren de antrenament unic atât pentru profesioniștii aspiranți, cât și pentru cei experimentați în securitate.

Privind înainte către 2025 și mai departe, se așteaptă ca rolul platformelor precum Microcorruption să devină din ce în ce mai semnificativ. Pe măsură ce dispozitivele încorporate se proliferă în diverse industrii—de la sănătate la automobile și sisteme de control industrial—nevoia de expertiză în securitate specializată devine mai acută. Focalizarea Microcorruption pe exploatarea la nivel redus, ingineria inversă și debugging-ul firmware-ului microcontrolerelor abordează direct această lacună de competențe, pregătind participanții pentru tipurile de amenințări anticipate în anii care vin.

În ultimii ani, s-a observat o creștere a integrării CTF-urilor în curricula formale de securitate cibernetică la universități și institute tehnice din întreaga lume. Organizații precum Institutul Național de Standarde și Tehnologie (NIST) și Agenția Uniunii Europene pentru Securitate Cibernetică (ENISA) au subliniat importanța învățării practice bazate pe provocări în dezvoltarea unei forțe de muncă rezistente în domeniul securității cibernetice. Microcorruption, cu interfața sa bazată pe browser și provocările orientate pe scenarii, este bine poziționată pentru a sprijini aceste obiective educaționale, oferind antrenament scalabil și accesibil care imită vectorii de atac reali.

În 2025, se anticipează extinderea setului său de provocări pentru a reflecta amenințările emergente, cum ar fi atacurile asupra protocoalelor wireless, mecanismele de boot securizat și canalelor laterale bazate pe hardware. Această evoluție se aliniază cu tendințele mai largi ale industriei, așa cum este documentat de Fundația OWASP, care subliniază profilul de risc în creștere al sistemelor încorporate și IoT. În plus, natura colaborativă și competitivă a CTF-urilor promovează o cultură a învățării continue și implicării comunității, esențială pentru a ține pasul cu peisajul amenințărilor dinamic.

Privind înainte, se așteaptă ca platforma Microcorruption CTF să joace un rol esențial în modelarea următoarei generații de profesioniști în securitate cibernetică. Prin simularea scenariilor realiste de atac și încurajarea rezolvării creative a problemelor, nu doar îmbunătățește competența tehnică, ci și cultivă mentalitatea adaptivă necesară pentru a se apăra împotriva amenințărilor viitoare. Pe măsură ce educația în securitatea cibernetică continuă să prioritizeze învățarea experiențială, platformele precum Microcorruption vor rămâne în fruntea pregătirii indivizilor și organizațiilor pentru provocările unei lumi din ce în ce mai conectate.

Surse & Referințe

- Trail of Bits

- Massachusetts Institute of Technology

- Carnegie Mellon University

- International Organization for Standardization

- CyberSeek

- National Institute of Standards and Technology (NIST)

- SANS Institute

- CTFtime

- picoCTF

- Hack The Box

- OverTheWire

- NCC Group

- European Union Agency for Cybersecurity (ENISA)

- National Institute of Standards and Technology (NIST)

- DEF CON

- CyberChallenge.IT

- OWASP Foundation